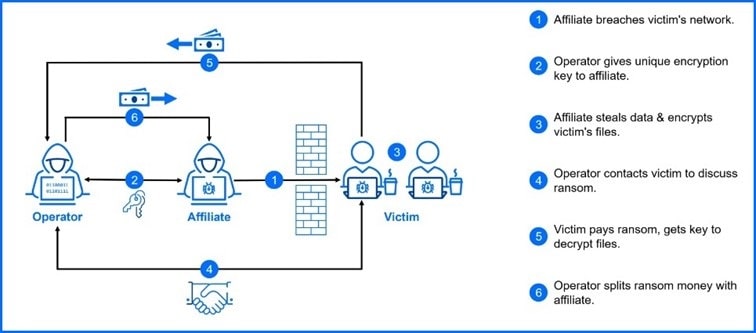

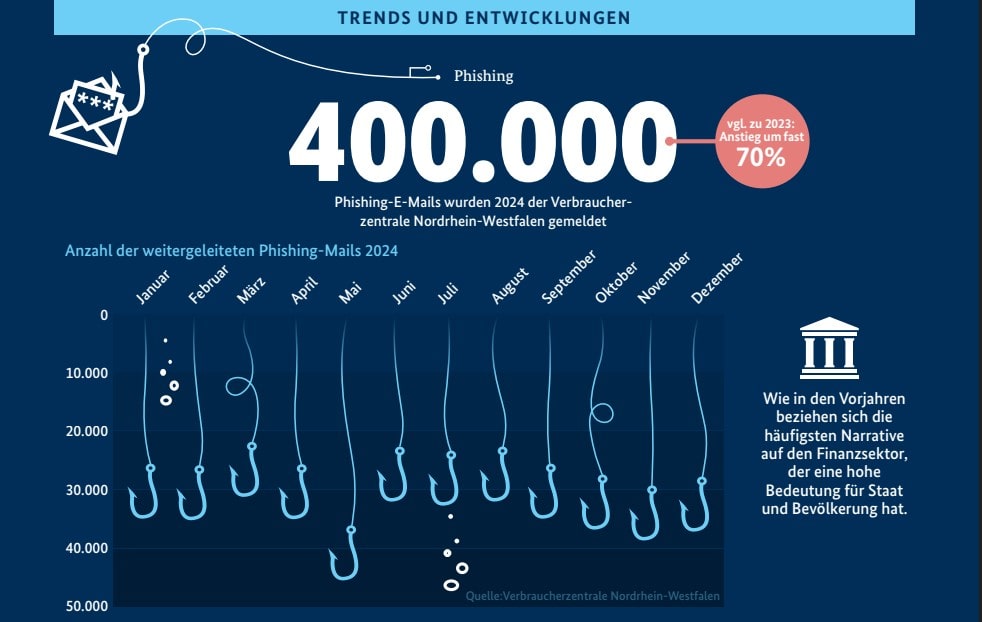

Die Zahl der Ransomware-Attacken hat sich 2024 vervierfacht, dahinter steckt laut Experten wohl der Trend von Großangriffen hin zu Ransomware-as-a-Service. Was das ist und was für die Bedrohungslage und Unternehmen bedeutet, haben wir für Sie zusammengefasst.

Cyberangriffe: Die Ransomware Attacke

Ransomware bleibt dominierende Bedrohung – mit maximalem Schaden

19. März 2026 Ransomware ist weiterhin der Angriff mit den größten wirtschaftlichen Auswirkungen und gehört zu den zentralen Cyberrisiken für Unternehmen.

- Hohe Schadenswirkung trotz stabiler Fallzahlen

- Durchschnittliche Ausfallzeit: ~22 Tage nach erfolgreichem Angriff

- Cybercrime-Schäden in Deutschland: über 200 Mrd. € jährlich

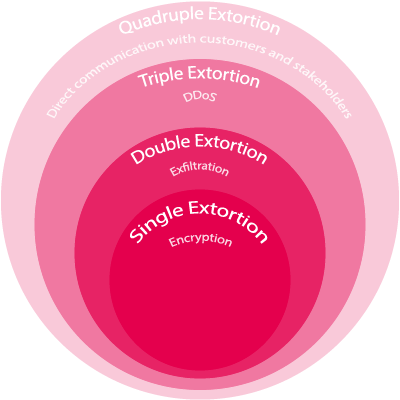

Neue Entwicklung: Nicht die Häufigkeit steigt primär – sondern die Schadensintensität und Professionalität.