Ransomware, Spionage, Sabotage: Cyberangriffe aus Russland und China bedrohen deutsche Unternehmen an. Erfahren Sie, wie Sie Ihre IT schützen.

Cyberangriffe in Deutschland:

Kritische Infrastruktur und staatliche Institutionen im Visier von Gruppen und Geheimdiensten aus Russland und China

30. Oktober 2025 Es ist der Albtraum jedes Unternehmens: Hacker legen die IT lahm – von einem Moment zum nächsten geht nichts mehr. Genau so erging es kürzlich einem unserer Kunden, einer mittelständischen Modekette. LockBit ist eine der derzeit aktivsten Ransomware-Gruppen. Mit ihrer Schadsoftware legten die Kriminellen nicht nur die gesamte IT unseres Kunden lahm, sondern verschlüsselte auch noch das Backup. Filialen konnten nicht öffnen und die Kunden standen vor verschlossenen Türen. Cyberangriffe verursachen durch Produktionsausfälle, Datenverlust und Reputationsschäden im Mittelstand oft finanzielle Kosten im Millionenbereich. Wird ein Mittelständler durch einen Ransomware-Angriff erpresst, ist er in dieser Notlage oft gewillt, das Lösegeld für die Entschlüsselung seiner Daten zu zahlen. Denn fällt die IT aus, steht nicht selten der ganze Betrieb still. Im Jahr 2024 sahen sich laut Bitkom zwei Drittel der Unternehmen durch Cyberattacken in ihrer Existenz bedroht. Für unseren Kunden ging die Sache glimpflich aus. Denn dank der kooperativen Arbeit von SYSTAG und seinen Partnern konnte binnen zwei Wochen ein geschützter Wiederaufbau der IT erreicht werden und der Ladenbetrieb lief wieder an.

Cyberangriffe in Deutschland

Wer steht im Fokus? Die Hauptziele der Angreifer in Deutschland

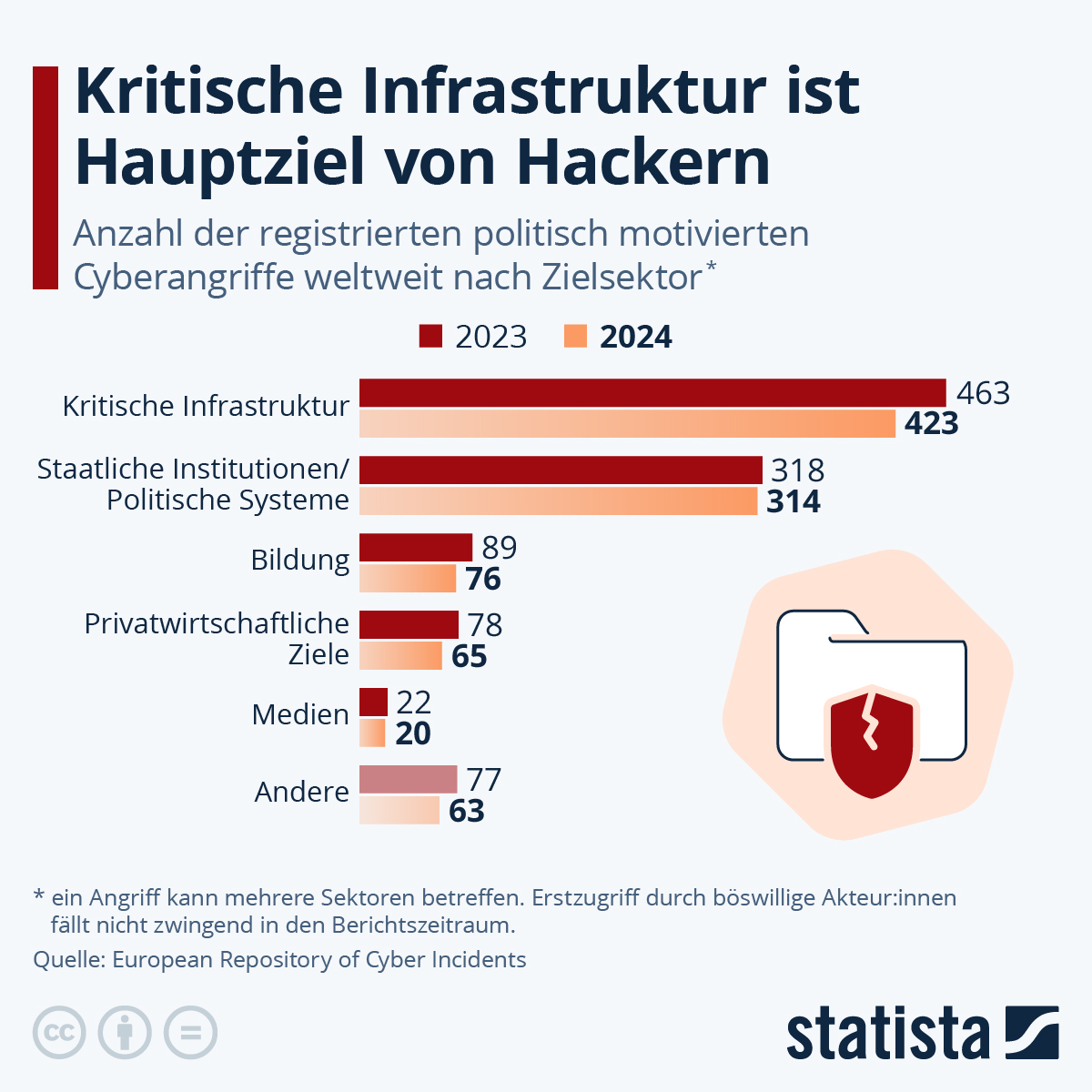

In Deutschland sind im Moment mittelständische Unternehmen, die Industrie sowie Energie- und IT-Dienstleister besonders beliebte Ziele von Cyberangriffen. Außerdem richten Cyberkriminelle ihre Attacken immer stärker gegen die kritische Infrastruktur (KRITIS). Hierzu gehören Unternehmen im Gesundheitswesen wie beispielsweise Krankenhäuser, Verkehrsbetriebe wie die deutsche Bahn oder Flughäfen, Energie- und Wasserversorger. Aber auch Behörden und Verwaltung, Institutionen aus Forschung und Bildung und der Finanzsektor geraten zunehmend ins Visier von Cyberkriminellen. So richten sich Angriffe von Hacktivisten verstärkt auf die Bereiche öffentliche Verwaltung und Transport. Ransomware und DDoS dominieren die Bedrohungslage in Europa.

Weiterführende Links:

Mittelständische Unternehmen im Visier von Cyberkriminellen

Use Case Cyberangriff auf Modekette

Angriffe auf Kraftwerke, das Energienetz oder Telekommunikationsnetze können sich zu einer Bedrohung der nationalen Sicherheit entwickeln. In den meisten Fällen sind die Auswirkungen für die breite Bevölkerung zumindest sofort und oft anhaltend schmerzhaft spürbar, wie der Angriff ab dem 19. September 2025 auf den Flughafen-Dienstleister mehrerer europäischer Flughäfen Collins Aerospace gezeigt hat. Fluggäste am Berlin-Brandenburger Flughafen BER litten auch zwei Wochen später noch unter den Folgen. Der Angriff legte die elektronischen Systeme lahm, was unter anderem die Check-in-Schalter betraf.

Mehr Infografiken finden Sie bei Statista

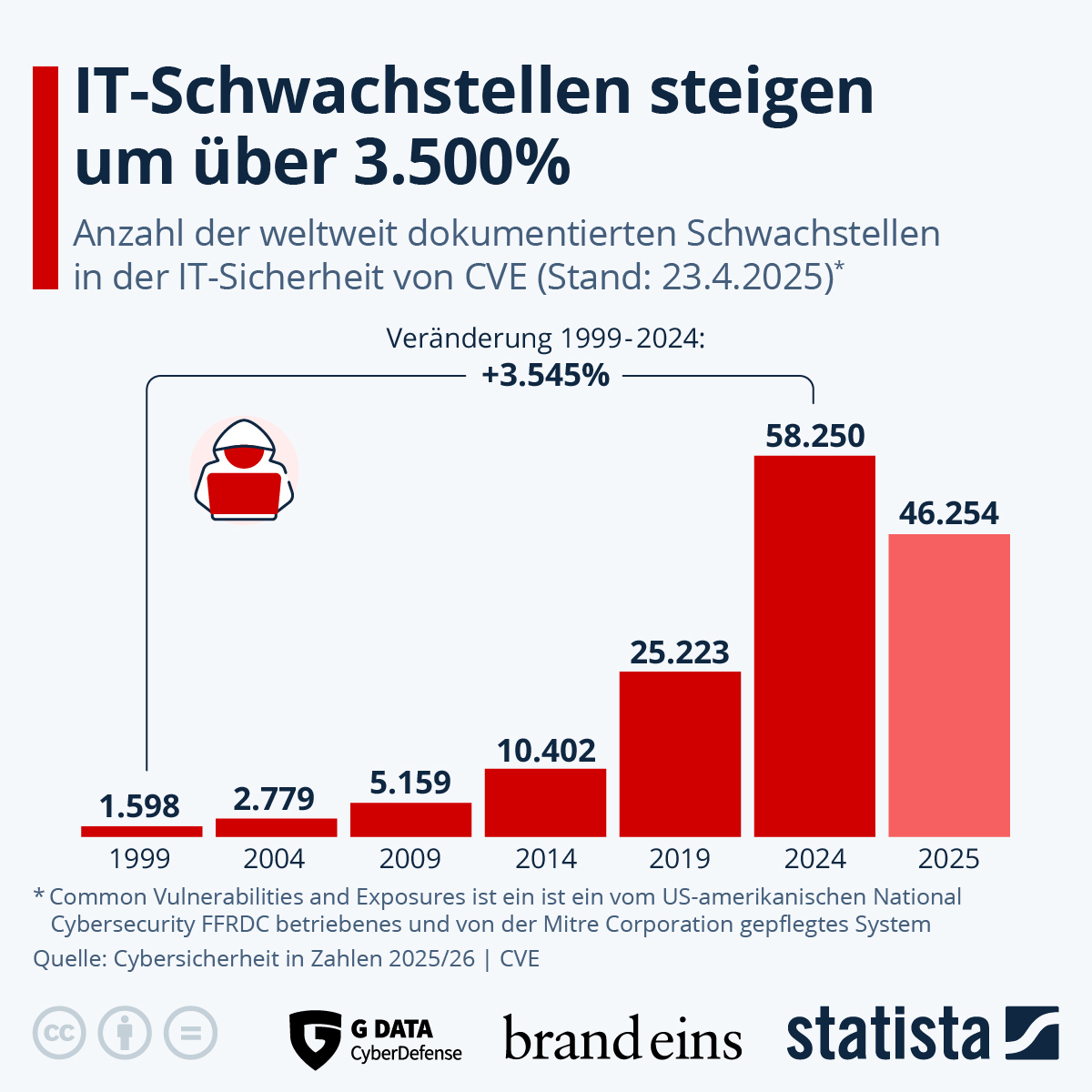

Mehr Infografiken finden Sie bei Statista

Mehr Infografiken finden Sie bei Statista

Cyberangriffe in Deutschland:

Wer greift an? Die wichtigsten Tätergruppen und ihre Motive

Viele unserer Kunden leiden derzeit unter Angriffen russischer Hackergruppen. Auch die Mitglieder der Gruppe Lockbit, die die IT-Systeme der Modekette verschlüsselt hat, stammen vermutlich vorwiegend aus dem russischsprachigen Raum. Daten aus der frei zugänglichen Datenbank des European Repository of Cyber Incidents zeigen: Seit dem Jahr 2000 gingen rund elf Prozent aller politisch motivierten Cyberangriffen von Individuen oder Gruppierungen aus Russland aus. Dahinter folgt China mit 9,8 Prozent. In allen Sektoren nahmen Aktivitäten mit China-Bezug um 150 Prozent zu. Im Fokus dieser Angriffe standen Finanzdienstleistungen, Medien, Fertigung und Industrie, insbesondere der Maschinenbau. Stecken staatliche Akteure hinter den Attacken, geht es häufig um Wirtschaftsspionage oder Sabotage. Iran und Nordkorea greifen außerdem mit dem Ziel der Finanzbeschaffung an.

Geheimdienste nutzen Cyberangriffe als strategisches Werkzeug. Die Absichten sind dabei vielfältig. Durch Manipulation von Informationen, Desinformationskampagnen oder gezielte Hacks gegen Parteien, Politiker oder Wahl-Infrastrukturen versuchen sie, Wahlen zu beeinflussen. Cyberangriffe auf Medien, Behörden oder kritische Infrastruktur sollen das Vertrauen in staatliche Institutionen schwächen. Geheimdienste schauen sich aber auch gerne in den IT-Systemen von Ministerien, Kommunen oder Parlamenten um, mit dem Ziel, an Informationen zu gelangen, die unter strengem Verschluss stehen. Hierbei geht es zum Beispiel darum, an militärische Geheimnisse zu gelangen: Abgefangen werden Kommunikationsdaten, Einsatzpläne, Satelliten- oder Drohnendaten. Interessant für Geheimdienste ist auch die diplomatische Kommunikation. Durch Cyberangriffe verschaffen sie sich Zugriff auf sensible Verhandlungsinformationen oder internationale Abkommen. Richten sich die Attacken gegen Unternehmen, so geht es meistens um Industriespionage.

Nicht nur staatliche Akteure und Geheimdienste, auch konkurrierende Unternehmen aus dem In- und Ausland können hinter einem Spionage-Hack stecken. Ransomware-Gruppen wie Lockbit, Blackcat oder Clop geht es in der Regel um finanzielle Gewinne, die sie durch Erpressung mittels Verschlüsselung, Krypto-Hacks oder Datendiebstahl ergaunern. Und schließlich gibt es eine Angreifer-Gruppe, der es vorwiegend um politische Einflussnahme geht: Hacktivisten wie die pro-russische Gruppe Killnet wollen eine Gesellschaft stören, desinformieren und destabilisieren.

Identitäts- und Cloud-Systeme jetzt schützen

CrowdStrike stellt im Global Threat Report 2025 fest, dass Angreifer es immer häufiger auf Identitätsökosysteme abgesehen haben: Sie stehlen Zugangsdaten, umgehen die Multifaktor-Authentifizierung (MFA) und betreiben Social Engineering. Dabei bewegen sie sich über vertrauenswürdige Beziehungen heimlich zwischen lokalen, Cloud- und SaaS-Umgebungen. So können sie sich als legitime Nutzer ausgeben, Zugriffsrechte erweitern und bleiben häufig unentdeckt. Cloud-fokussierte Angreifer nutzen Konfigurationsfehler, gestohlene Anmeldedaten und Cloud-Management-Tools aus, um Systeme zu infiltrieren und einen dauerhaften Zugang für Datendiebstahl oder die Bereitstellung von Ransomware aufrechtzuerhalten.

Für Unternehmen ist es daher jetzt wichtig, das gesamte Identitätsökosystem abzusichern und ihre Cloud-Systeme schützen. Die Bedeutung von IT-Sicherheit, Prävention und Resilienz steigt weiter.