Wie vermeiden wir in der Software-Entwicklung faule Ostereier. Welche Rolle KI dabei spielt und wie wir unsere User und Admins mit auf die Eiersuche nehmen.

Easter Eggs und faule Ostereier in Software: Was Sie wissen sollten

Was ist ein Easter Egg überhaupt?

Haben Sie schon einmal beim Gaming oder beim Nutzen von anderer Software ein Easter Egg entdeckt? Diese versteckten Funktionen oder Features sind oft eine schöne Überraschung für die Benutzer, wenn sie sie finden.

Google z.B. versteckt immer wieder Ostereier in seiner Suchmaschine.

Aber es gibt auch eine dunklere Seite der Easter Eggs in der Software-Entwicklung: die sogenannten „faulen Ostereier“. „Faule Ostereier“ können auch Sicherheitsrisiken darstellen, wenn sie absichtlich oder unabsichtlich in den Code der Software eingebaut werden.

Was sind diese faulen Ostereier überhaupt und was kann man als Entwickler und als Benutzer machen um nicht auf diese reinzufallen?

Der Begriff „faules Osterei“ ist eine versteckte Funktion in der Software, die absichtlich eingebaut wurde, um potenziell schädliche oder unerwünschte Wirkungen zu haben, wenn sie aktiviert wird. Dies könnte zum Beispiel eine Funktion sein, die dazu führt, dass die Software abstürzt. Ein „faules Osterei“ in der Software könnte auch eine Sicherheitslücke darstellen, die von Hackern ausgenutzt werden könnte.

„Faule Ostereier“ in der Software sind unerwünscht und werden von seriösen Entwicklern vermieden. In einigen Fällen können sie jedoch absichtlich von Hackern oder Entwicklern platziert werden, um Schaden zu verursachen oder um die Benutzer zu täuschen. Es ist daher wichtig, dass Benutzer vorsichtig sind, wenn sie auf Easter Eggs in der Software stoßen, insbesondere wenn sie nicht von einem vertrauenswürdigen Entwickler stammen.

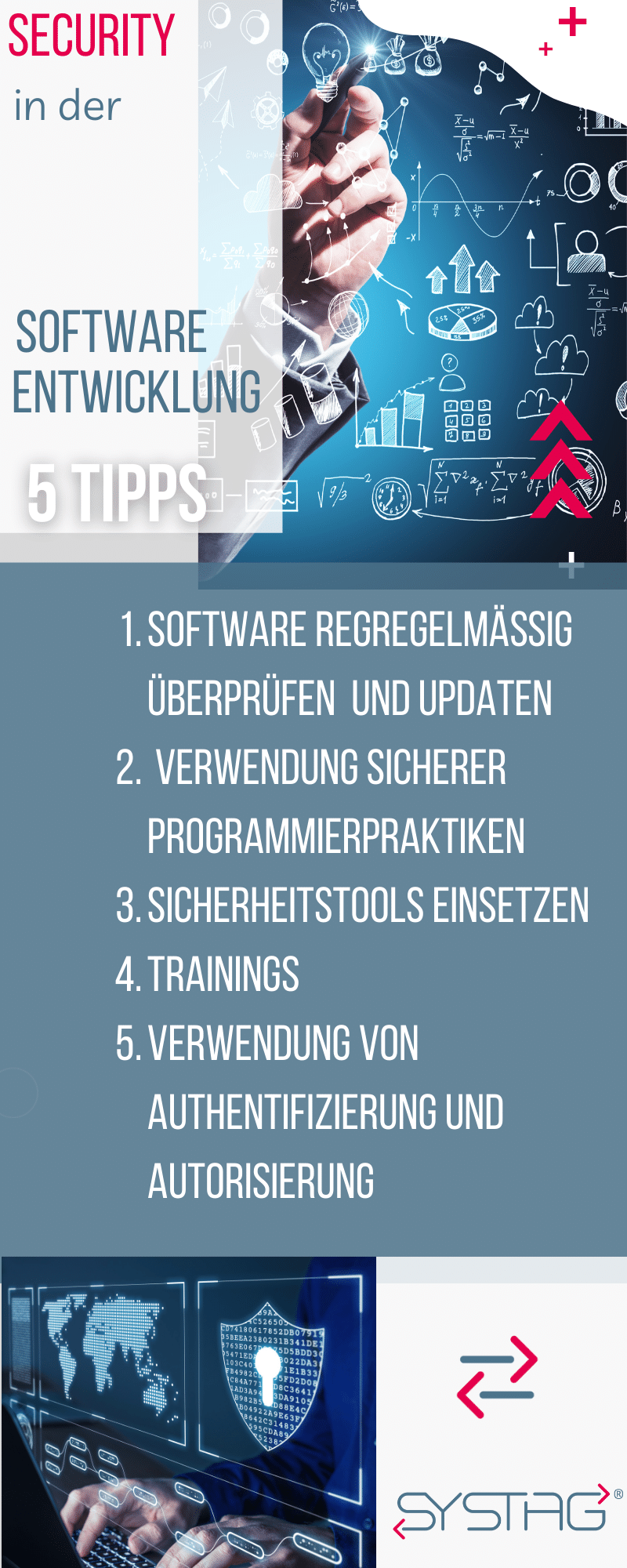

Wenn Sie Software entwickeln, gibt es mehrere Schritte, die Sie unternehmen können, um zu verhindern, dass „faule Ostereier“ oder Sicherheitslücken in Ihre Software gelangen:

- Software regelmäßig Überprüfen und Updaten:Ein wichtiger Schutz ist die regelmäßige Überprüfung und Aktualisierung von Software. Updates beinhalten oft wichtige Sicherheitsverbesserungen, die das Risiko von Schwachstellen reduzieren können.

- Verwendung von sicheren Programmierpraktiken: Es ist wichtig, sichere Programmierpraktiken zu verwenden, um das Risiko von Schwachstellen in der Software zu reduzieren. Beispiele für sichere Programmierpraktiken sind die Verwendung von sicheren Passwörtern, die regelmäßige Validierung von Benutzereingaben und die Verwendung von verschlüsselten Datenübertragungen.

- Einsatz von Sicherheitstools: Es gibt verschiedene Sicherheitstools, die helfen Schwachstellen in Software aufzuspüren und zu entfernen. Dazu gehören Tools wie statische Code-Analyse, Penetrationstests und Schwachstellen-Scanner.

- Regelmäßige Trainings: Die Schulung von Entwicklerinnen und Entwicklern in sicheren Programmierpraktiken ist ein wichtiger Schritt, um das Risiko von faulen Ostereiern in Software zu reduzieren. Entwicklerinnen und Entwickler sollten sich regelmäßig weiterbilden, um auf dem neuesten Stand der Sicherheitspraktiken zu bleiben.

- Verwendung von Authentifizierung und Autorisierung: Die Verwendung von Authentifizierungs- und Autorisierungsmechanismen hilft Schwachstellen in Software zu reduzieren. Dies bedeutet, dass nur autorisierte Benutzer auf sensible Daten zugreifen und diese ändern können.

Doch wie macht man das in der Praxis und welche Maßnahmen sind in der Software-Entwicklung sinnvoll?

Künstliche Intelligenz (KI) ist ein hilfreiches Werkzeug, um solche „faulen Ostereier“ zu identifizieren und zu verhindern.

Easter Eggs – Faule Ostereier mit KI reduzieren

Wir setzen folgende Maßnahmen zur Qualitätssicherung bei der Software-Entwicklung um:

Automatisierte Tests

KI kann verwendet werden, um automatisierte Tests durchzuführen, um potenzielle Schwachstellen in der Software zu identifizieren. Dabei kann sie die Software auf verschiedenen Ebenen testen und auf Anzeichen von Schwachstellen oder Sicherheitslücken hinweisen. Dadurch können Entwickler schneller potenzielle Probleme identifizieren und beheben, bevor sie zu einem größeren Sicherheitsproblem werden.

Code-Überprüfung

KI kann auch zur Überprüfung des Codes auf potenzielle Schwachstellen oder Fehler verwendet werden. Dabei kann sie auf Muster und Anomalien im Code achten, die auf Sicherheitsprobleme hinweisen. Dadurch können Entwickler schneller potenzielle Schwachstellen identifizieren und beheben, bevor sie zu einem größeren Sicherheitsproblem werden.

Anomalieerkennung

KI kann auch dazu beitragen, verdächtige Aktivitäten in der Software zu erkennen und zu melden. Dabei kann sie ungewöhnliche Verhaltensmuster von Benutzern oder von der Software selbst erkennen und auf mögliche Sicherheitsbedrohungen hinweisen. Dadurch können Entwickler schneller auf potenzielle Sicherheitsbedrohungen reagieren und Schutzmaßnahmen ergreifen.

Schwachstellen identifizieren

KI kann auch dazu beitragen, potenzielle Schwachstellen in der Software zu identifizieren, die von Entwicklern möglicherweise übersehen wurden. Dabei kann sie auf bekannte Schwachstellen oder auf Anzeichen von Schwachstellen hinweisen, die von menschlichen Entwicklern möglicherweise übersehen wurden. Dadurch können Entwickler schneller potenzielle Schwachstellen identifizieren und beheben, bevor sie zu einem größeren Sicherheitsproblem werden.

Insgesamt kann KI ein mächtiges Werkzeug sein, um die Sicherheit von Software zu verbessern und „faule Ostereier“ zu vermeiden. Durch die Verwendung von KI können Entwickler schneller und effektiver potenzielle Schwachstellen erkennen und beheben, bevor sie zu einem größeren Sicherheitsproblem werden.

Doch was machen wir beim Softwarebetrieb und wie briefen wir unsere Anwender?

- Updates & Patches installieren – Installieren Sie alle verfügbaren Updates und Patches, um sicherzustellen, dass Ihre Software auf dem neuesten Stand ist und potenzielle Schwachstellen geschlossen werden.

- Vertrauenswürdige Software – Verwenden Sie nur Software von vertrauenswürdigen Quellen und überprüfen Sie sorgfältig die Bewertungen und Bewertungen von anderen Benutzern, bevor Sie eine neue Software installieren.

- Sicherheits-Tools einsetzen – Verwenden Sie Sicherheits-Tools wie Antivirus-Software und Cyber Security Tools, um potenzielle Bedrohungen zu erkennen und zu blockieren.

- Bewusstsein beim Anwender – Schaffen Sie die „Awareness“, dass sich die Anwender bei Problemen direkt ohne Scham an die Support-Abteilung wendet – denn Zeit ist im Ernstfall der entscheidende Faktor – umso früher ein Problem erkannt wird, umso geringer der Schaden. Durch regelmäßige Cyber Security Trainings sind alle Anwender auf den Ernstfall vorbereitet.

Insgesamt ist es wichtig, wachsam zu bleiben und aufmerksam zu sein, wenn es um Easter Eggs und „faule Ostereier“ in der Software geht. Durch die Umsetzung bewährter Sicherheitspraktiken und die Zusammenarbeit mit vertrauenswürdigen Softwareanbietern können Benutzer und Entwickler dazu beitragen, dass ihre Software sicher und frei von potenziell schädlichen Funktionen ist.