NIS2 ist seit 06.12.2025 rechtsgültig und betrifft rund 30.000 Unternehmen. Erfahren Sie, welche Unternhemen unter die neuen Cybersecurity-Pflichten fallen und welche Maßnahmen jetzt verpflichtend sind.

NIS2 – Wer ist betroffen?

10. Dezember 2025 Die EU-NIS2-Richtlinie gilt in Deutschland seit 06.Dezember 2025 verbindlich. Sie verpflichtet deutlich mehr Unternehmen zu konkreten Maßnahmen für Cyber-Sicherheit, Risikomanagement und Incident Response. Der Kreis der betroffenen Einrichtungen ist erheblich größer als bisher – weit über die klassischen KRITIS-Sektoren hinaus.

Dieser Beitrag zeigt kompakt, wer unter NIS2 fällt, welche Kriterien greifen und was Unternehmen jetzt tun müssen.

Was NIS2 regelt – in Kürze

NIS2 legt europaweit verbindliche Mindeststandards für Cyber-Sicherheit fest. Kernpunkte sind:

-

Risiko- und Sicherheitsmanagement nach „Stand der Technik“

-

Meldepflichten bei Sicherheitsvorfällen

-

Business-Continuity und Incident-Response-Prozesse

-

Verpflichtende Dokumentation und regelmäßige Audits

-

Haftung und Verantwortung der Geschäftsleitung

NIS2 ist damit kein „IT-Projekt“, sondern betrifft technische, organisatorische und strategische Entscheidungen im gesamten Unternehmen.

Wer ist von NIS2 betroffen?

NIS2 unterscheidet zwei Kategorien: essenzielle Einrichtungen und wichtige Einrichtungen. Beide unterliegen umfangreichen Pflichten – allerdings mit unterschiedlicher Intensität in Aufsicht und Kontrolle.

1. Essenzielle Einrichtungen („Essential Entities“)

Diese Unternehmen gelten als besonders kritisch für die Gesellschaft oder Wirtschaft. Sie unterliegen den strengsten Anforderungen.

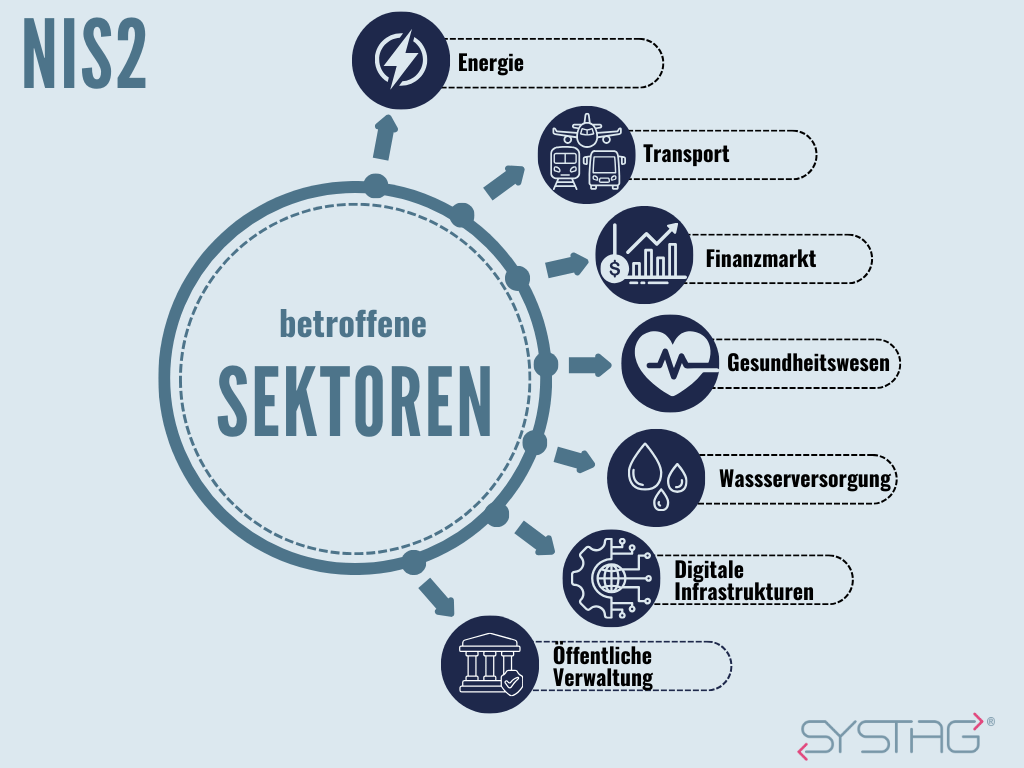

NIS2 erweitert den Geltungsbereich der ursprünglichen NIS-Richtlinie und umfasst nun eine breitere Palette von Sektoren und Dienstleistungen. Betroffen sind unter anderem:

- Energie: Strom, Gas, Öl, Fernwärme, erneuerbare Energien

- Transport: Luftfahrt, Bahn, Schifffahrt, Straßenverkehrsdienste

- Finanzmarktinfrastrukturen: Banken, Zahlungsdienste, Versicherungen, Finanzmarktplätze

- Gesundheitswesen: Krankenhäuser, Gesundheitsdienstleister, pharmazeutische Unternehmen.

- Wasserversorgung: Trinkwasser, Abwasser

- Digitale Infrastrukturen: Rechenzentren, Cloud-Anbieter, DNS-Dienste, IXPs

Öffentliche Verwaltung (in großen Teilen)

2. Wichtige Einrichtungen („Important Entities“)

Diese Unternehmen sind ebenfalls NIS2-pflichtig, jedoch mit weniger intensiver Aufsicht.

- Betreiber wesentlicher Dienste: Unternehmen und Organisationen, die essenzielle Dienste bereitstellen und deren Ausfall erhebliche Auswirkungen auf die Wirtschaft und Gesellschaft haben könnte.

- Digitale Dienstleister: Dazu gehören Anbieter von Suchmaschinen, Online-Marktplätzen und Cloud-Diensten.

Beispiele:

- Post- & Kurierdienste

- Abfallwirtschaft

- Lebensmittelproduktion & -handel

- Chemische Industrie

- Hersteller wichtiger Güter (u. a. Arznei, Medizinprodukte)

- Digitale Dienste / Managed Services

- Forschungseinrichtungen

- Mittlere Unternehmen verschiedener Branchen, wenn sie eine wichtige gesellschaftliche Rolle einnehmen

NIS2 – Wer ist betroffen? – Auch Zulieferer und Dienstleister

NIS2 verpflichtet Unternehmen, auch ihre Dienstleister und Zulieferer einzubeziehen.

Das bedeutet:

- IT-Dienstleister

- Cloud-Anbieter

- Softwarelieferanten

- Outsourcing-Partner

- Betreiber externer Rechenzentren

… können ebenfalls NIS2-pflichtig werden.

Für viele KMU entsteht die NIS2-Pflicht deshalb über die Lieferkette, auch wenn sie selbst kein KRITIS-Unternehmen sind.

Aktuellen Schätzungen zufolge fallen rund 30.000 Unternehmen und Einrichtungen in Deutschland unter NIS2.

Sie wissen nicht, ob Sie betroffen sind? Hier gehts zur NIS2-Betroffenheitsprüfung vom BSI.