Cyber Security: Grundlagen für Einsteiger einfach erklärt. 7 Begriffe, die Entscheider*innen kennen sollten, um Sicherheitsrisiken und Investitionen besser zu bewerten.

Cyber Security für Entscheider*innen:

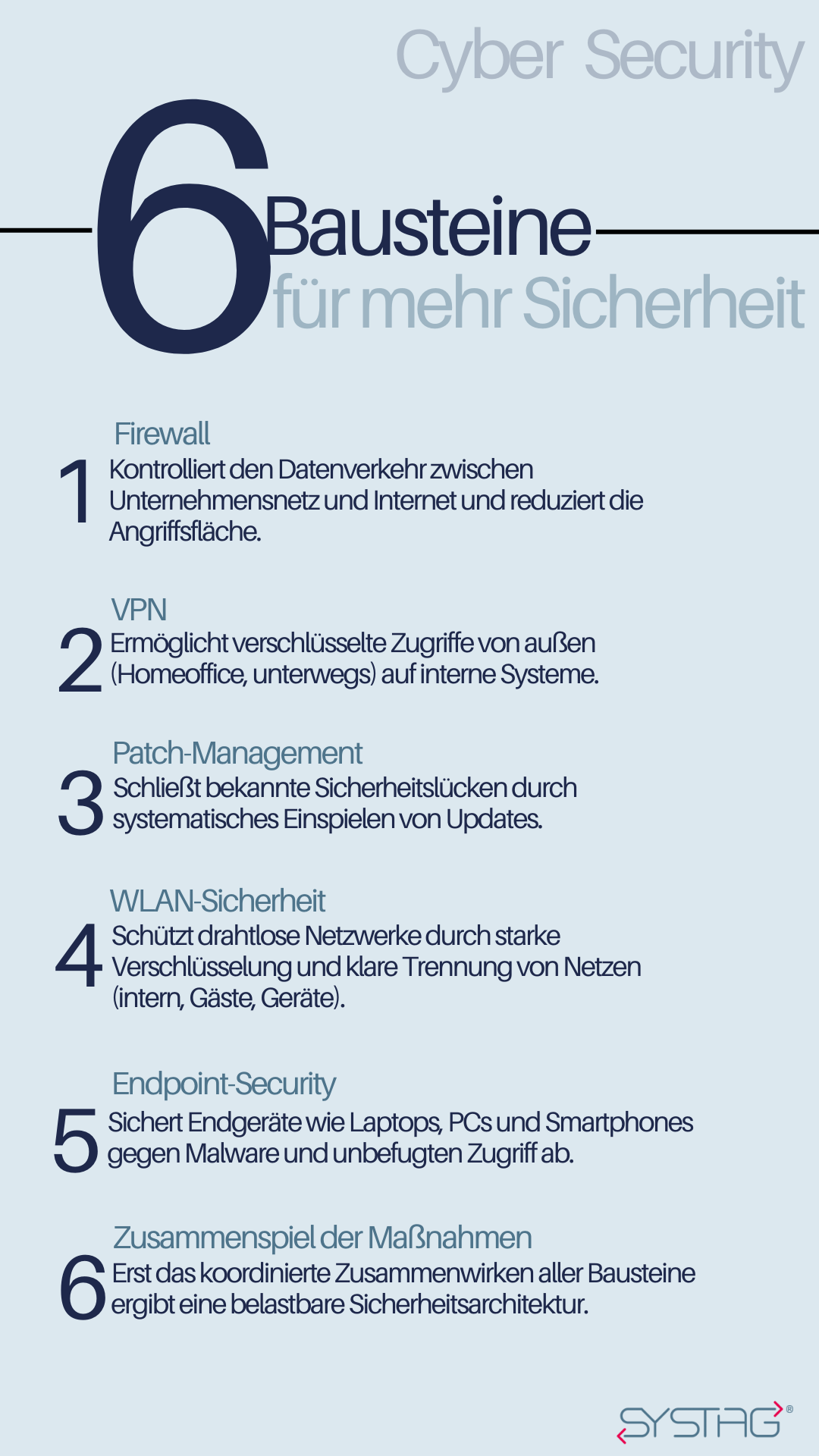

5 Technische Schutzmaßnahmen verständlich erklärt

Teil 2 unserer Cyber-Security-Reihe

5. März 2026 Im ersten Teil dieser Reihe haben wir zentrale Grundlagenbegriffe der Cyber Security erklärt – von Phishing über Ransomware bis zu Backups. In Teil 2 geht es um technische Schutzmaßnahmen, die in nahezu jedem Unternehmen eine Rolle spielen:

- Firewall

- VPN

- Patch-Management (Updates)

- WLAN-Sicherheit

- Endpoint-Security

Wir verzichten auf technische Details – wir wollen die Auswirkung auf das Risiko verdeutlichen und eine bessere Entscheidungsgrundlage für Investitionen zu schaffen.

Wer diese 5 Schutzmaßnahmen versteht, kann Sicherheitsentscheidungen fundierter treffen – und typische Fehler vermeiden.

Cyber Security für Entscheider*innen: 5 Technische Maßnahmen

1. Firewall – Kontrollpunkt zwischen Netzwerk und Internet

Eine Firewall überwacht und filtert den Datenverkehr zwischen Netzwerken, typischerweise zwischen dem internen Firmennetz und dem Internet. Anhand von Regeln wird entschieden, welche Verbindungen erlaubt oder blockiert werden.

Warum ist das relevant?

- Begrenzung der Angriffsfläche nach außen

- Kontrolle eingehender und ausgehender Verbindungen

- Möglichkeit, Netzwerke zu segmentieren (z. B. Büro-IT, Produktion, Gäste)

Typische Fehlannahmen: „Wir haben eine Firewall, also sind wir sicher.“

Eine Firewall ist ein wichtiger Baustein, aber kein vollständiges Sicherheitskonzept. Viele Angriffe beginnen beim Menschen (Phishing), über Endgeräte oder kompromittierte Konten.

Fragen, die Sie als Führungskraft stellen sollten:

- Ist die Firewall aktuell und professionell administriert?

- Sind Netzwerke sinnvoll segmentiert/unterteilt (z. B. kritische Systeme getrennt von Büro-IT)?

- Gibt es ein Monitoring (Überwachung), das ungewöhnlichen Datenverkehr erkennt?

2. VPN – sicherer Zugang von außen

Ein Virtual Private Network (VPN) sorgt für eine verschlüsselte Verbindung zwischen externen Geräten (Homeoffice, unterwegs) und dem Unternehmensnetzwerk. Mitarbeitende arbeiten so, als wären sie vor Ort im Firmennetz.

Wofür wird ein VPN genutzt?

- Zugriff auf interne Anwendungen und Dateien aus dem Homeoffice

- Anbindung von Außenstellen oder Partnern

- Vermeidung ungesicherter Direktzugriffe aus dem Internet

Typische Risiken:

- Zu weitreichende Zugriffsrechte über VPN („Vollzugriff auf alles“)

- Keine oder unzureichende Zwei-Faktor-Authentifizierung (2FA)

- Veraltete VPN-Gateways mit bekannten Schwachstellen

Fragen, die Sie als Führungskraft stellen sollten:

- Wer hat derzeit VPN-Zugang, und wofür genau?

- Ist für alle VPN-Zugriffe 2FA verpflichtend aktiv?

- Sind die Zugriffsrechte nach dem „Least-Privilege“-Prinzip gestaltet?

3. Patch-Management – Sicherheitslücken schließen

Patch-Management bezeichnet das systematische Einspielen von Updates und Sicherheits-Patches für Betriebssysteme, Anwendungen und Geräte (Server, Clients, Netzwerkkomponenten).

Viele erfolgreiche Angriffe nutzen bekannte Schwachstellen, für die seit Monaten oder Jahren Updates verfügbar sind. Nicht oder verspätet eingespielte Patches erhöhen das Risiko erheblich.

Typische Probleme:

- Fehlende Übersicht: unklar, welche Systeme mit welchen Versionen laufen

- Angst vor Ausfällen durch Updates

- Manuelle, nicht standardisierte Abläufe

Grundprinzipien eines wirksamen Patch-Managements:

- Kritische Sicherheitsupdates zeitnah und priorisiert einspielen

- Testen von Updates bei besonders kritischen Systemen

- Klare Prozesse mit Verantwortlichkeiten, Dokumentation und Monitoring

Fragen, die Sie als Führungskraft stellen sollten:

- Gibt es ein zentrales Patch-Management mit Inventarisierung?

- Wie lange dauert es im Schnitt, bis kritische Sicherheitsupdates eingespielt sind?

- Werden auch Netzwerkgeräte (Router, Firewalls, Switches, Access Points) regelmäßig aktualisiert?

4. WLAN-Sicherheit – drahtlos, aber nicht offen

Warum ist WLAN ein Risiko, wenn es falsch konfiguriert ist?

Drahtlose Netzwerke sind komfortabel, können aber bei schwacher Absicherung als Einstiegspunkt in das Unternehmensnetz dienen.

Grundanforderungen an ein sicheres Unternehmens-WLAN:

- Starke Verschlüsselung (z. B. WPA2-Enterprise oder WPA3, keine veralteten Verfahren wie WEP/WPA)

- Sichere Authentifizierung, idealerweise nicht nur mit einem einzigen, überall bekannten WLAN-Passwort

- Trennung von Netzen: z. B. Gäste-WLAN getrennt vom internen Unternehmensnetz

Häufige Schwachstellen:

- Ein gemeinsames WLAN für alles (Mitarbeitende, Gäste und Geräte)

- Nie geänderte Standard-Passwörter und Standard-Konfigurationen auf Routern/Access Points

- Keine Protokollierung oder Überwachung

Management-Perspektive:

- Gibt es getrennte WLANs für interne Mitarbeitende, Gäste und Geräte (auch Produktionsgeräte)?

- Wer verwaltet und überwacht die WLAN-Infrastruktur?

- Werden Zugangsdaten und Konfigurationen regelmäßig überprüft und aktualisiert?

5. Endpoint-Security – Schutz direkt am Arbeitsplatz

Endpoint bezeichnet Endgeräte wie Laptops, PCs, Smartphones, Tablets, Server und teilweise auch spezielle Geräte in Produktion oder Logistik.

Was umfasst Endpoint-Security?

- Viren- und Malware-Schutz (klassische Lösungen und moderne EDR/XDR-Ansätze)

- Host-basierte Firewalls auf den Geräten

- Härtung der Systeme durch Gerätekonfiguration (z. B. Verschlüsselung, Einschränkung von Administratorrechten)

- Mobile-Device-Management (MDM) für Smartphones und Tablets oder UEM (Unified Endpoint Management) für alle Endgeräte

Warum ist das wichtig?

Viele Angriffe beginnen auf Endgeräten:

- Phishing-E-Mails werden auf dem Laptop geöffnet

- Schadlinks werden im Browser angeklickt

- Infizierte USB-Sticks werden eingesteckt

Je besser Endpoints abgesichert und zentral verwaltet sind, desto geringer ist die Chance, dass ein einzelnes kompromittiertes Gerät zum Unternehmensrisiko wird.

Fragen, die Sie als Führungskraft stellen sollten:

- Gibt es einheitliche Sicherheitsrichtlinien für alle Endgeräte?

- Werden Geräte zentral verwaltet und mit Policies bespielt?

- Sind Datenträger auf mobilen Geräten (z.b. Notebooks) standardmäßig um Datenverlust bei Diebstahl zu vermeiden?

Cyber Security für Entscheider*innen

Zusammenspiel der Maßnahmen – vom Einzelbaustein zur Architektur

Firewall, VPN, Patch-Management, WLAN-Sicherheit und Endpoint-Security sind keine isolierten Projekte, sondern Bestandteile einer Sicherheitsarchitektur. Keine der genannten Maßnahmen ist allein ausreichend. Wirkung entsteht erst im Zusammenspiel:

- Firewall und VPN regeln, wer von außen wohin gelangt

- Patch-Management reduziert bekannte Schwachstellen

- WLAN-Sicherheit verhindert unkontrollierten Zugang über Funk

- Endpoint-Security schützt den Arbeitsplatz selbst

Ergänzt um organisatorische Maßnahmen (Rollen, Prozesse, Schulungen) entsteht eine Sicherheitsarchitektur, die Angriffe erschwert, Schäden begrenzt und Wiederanlauf ermöglicht.

Die Frage ist weniger, ob die einzelnen Begriffe bekannt sind, sondern ob diese Bausteine im Unternehmen koordiniert und bewusst eingesetzt werden.

Technische Basis stärken, Risiken gezielt senken

Cyber Security beruht nicht auf einem einzelnen Produkt, sondern auf einem sinnvollen Zusammenspiel mehrerer Schutzmaßnahmen.

Die in diesem Beitrag beschriebenen technischen Maßnahmen:

- reduzieren die Angriffsfläche nach außen,

- erschweren die Ausnutzung bekannter Schwachstellen,

- begrenzen Schäden im Falle eines erfolgreichen Angriffs.

In Teil 1 der Reihe lag der Fokus auf grundlegenden Begriffen und dem Faktor Mensch.

Teil 2 beleuchtet technische Schutzmaßnahmen, die typischerweise in jeder IT-Landschaft eine Rolle spielen.

In den folgenden Teilen der Reihe werden u. a. behandelt:

- Organisation & Prozesse: Incident Response, Breach Coaching, Umgang mit Datenlecks

- Moderne Sicherheitskonzepte: Zero Trust, Security by Design

- Standards und Governance: z. B. ISO/IEC 27001 als Rahmen für systematische Informationssicherheit

Damit entsteht ein Gesamtbild, wie Cyber Security in Unternehmen strukturiert und nachvollziehbar aufgebaut werden kann.

Wie SYSTAG technische Schutzmaßnahmen umsetzt

SYSTAG ist IT-Dienstleister mit Fokus auf Security und Softwareentwicklung und betreibt ein nach ISO/IEC 27001 zertifiziertes Informationssicherheits-Managementsystem (ISMS). Im Bereich technische Schutzmaßnahmen unterstützt systag Unternehmen unter anderem bei: